누가 "울고 싶어"?

한 나라 또는 다른 나라에서 발생한 피해와 그러한 및 다른 사이버 공격으로부터 현대 네트워크의 안전 / 불안정성에 대해 더 자세히 이야기합시다.

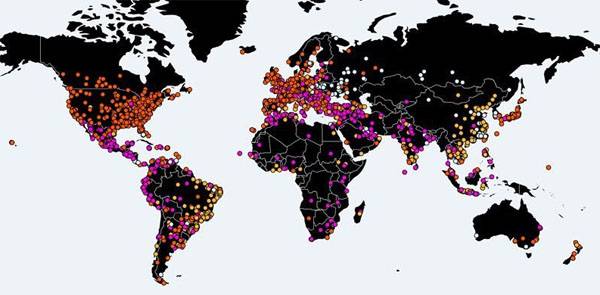

그래서 WannaCry 바이러스는 5 월에 12 대량 공격을 시작했습니다. 유통 활동은 기하 급수적으로 증가합니다. 유럽 연합, 미국, 캐나다, 러시아, 중국, 일본, 한국, 호주, 인도, 사우디 아라비아, 터키,이란, 이스라엘 등 여러 중남미 국가들이 공격을 받았다. WannaCry는 심지어 아이슬란드와 몽골에 도착했습니다.

최신 데이터에 따르면, 바이러스 공격은 투르크 메니스탄, 카자흐스탄, 아프가니스탄, 타지키스탄, 파푸아 뉴기니, 북한 및 소말리아, 차드, 말리, 보츠와나 등 아프리카 여러 국가를 우회하거나 간신히 영향을 미쳤습니다. 목록에있는 예외는 인터넷이 극도로 저개발국 인 국가와 소수의 컴퓨터 및 시스템으로 미국 회사 인 Microsoft의 운영 체제를 기반으로합니다. 일반적으로 바이러스는 존재하는 곳, 이익을 얻는 곳으로 나아갔습니다. 그런 목록에서 분리 된 국가는 여전히 무시됩니다.

그 공격은 영국의 의료 시스템 (약 50 개의 영국 병원에서 바이러스에 감염된 컴퓨터로 전자 환자 등록 및 원격 컨설팅을 수행 할 수 없었 음), 독일 통신 회사 인 도이체 반 (Deutsche Bahn), 스페인의 통신 회사 인 Telefonica, 미국의 은행 및 휴대 전화 사업자, 터키 회사 관광 부문 및 기타 여러

암호화 된 바이러스의 5 월 버전은 이미 겨울철에 인터넷에서 더러운 작업을 많이 수행 한 바이러스를 수정 한 것임을 상기해야합니다. 공평하게 말하면, 강요 코더의 활동은 그보다 훨씬 낮았다. 그러나 아시다시피 모든 것이 흐르고 모든 것이 바뀌고 바이러스가 변하고 "확장"되어 일부 국가가 타격을 입지 않았습니다.

그런데 바이러스가 네트워크에 침투하자마자 전직 미국 정보부 장인 에드워드 스노우 덴 (Edward Snowden)은 당시 바이러스 보안 바이러스가 미국 국가 안보국 (National Security Agency) 실험실을 떠났다고 발표했다. 다른 말로하면, 그들은 개인용 컴퓨터와 모바일 장치에 액세스 할 수있는 파괴적인 컴퓨터 프로그램을 만들었습니다. 정확하게 미국 특수 서비스의 깊이에있었습니다.

네트워크에 WannaCry를 시작한 사람에 대한 첫 번째 생각은 미국과 영국 정치 엘리트의 대표가 언급했습니다. 그리고 유비쿼터스 해커와 관련된 최신 히스테리에 비추어 이러한 고려 사항은 "러시아의 죄책감"에 관한 규칙적인 진술보다 나아지지 않았다. 그들은 러시아가 바이러스가 가장 적극적으로 체계적으로 공격 한 나라들 가운데에도 불구하고 러시아를 다시 비난했다. 그러나 암호화 바이러스가 활성화 된 지 며칠이 지났으며 새로운 버전이 서구 언론에서 논의되고 있습니다. 더욱이,이 판은 분명히 서방이 WannaCry가 가한 "파업"지도를주의 깊게 연구 한 후에 나타났습니다. 이 바이러스가 북한을 손상시키지 않았 음을 알면서 그들은 평양에있는 모든 바이러스 성 개를 교수형에 처하게하고 평양과 관련된 일부 해커 집단에 끌고 가기로 결정했다. 이전에 2014에서 소니 네트워크에 대한 공격과 방글라데시 국립 은행 (National Bank of Bangladesh)에 대한 공격으로 기소 된 나사로 그룹 (Lazarus Group)도 해커 스트라이크 이후 약 80 백만 달러를 잃었다.

이 바이러스는 업데이트를 통과하지 못한 Windows OS 기반의 컴퓨터 및 시스템에 영향을 미쳤습니다. 그러한 컴퓨터 중 가장 많은 수의 컴퓨터가 러시아와 인도에 있습니다 (PC가 많은 모든 큰 국가에서). 이는 바이러스 백신 소프트웨어 회사 인 F-Secure의 전문가가 주장하는 것과 정확히 같습니다. 이 회사 대표는 Windows XP OS에서 실행되는 컴퓨터가 바이러스로 인한 피해가 가장 큰 것으로 나타났습니다. 이 시스템은 이전에 Microsoft에서 더 이상 서비스하지 않았으며 오랜 기간 업데이트되지 않았습니다. 업그레이드되지 않은 운영 체제를 공격하는 바이러스의 활성화와 관련하여 Microsoft는 Ex-Pi의 경우에도 여러 개의 소위 패치 (특정 시스템 파일을 변경하기위한 추가 사항)를 긴급하게 발표해야했습니다.

그러나 바이러스 확산을 막는 것이 아니라 영국 IT 전문가의 작업이었습니다. 최소한 그것은 통신사 보고서에 명시되어 있습니다. 그들 중 하나는 그의 마이크로 블로그 @MalvareTechBlog의 별명으로 온라인 활동을 수행합니다. 그는 바이러스 코드에서 일부 이메일 주소를 발견했다고 말했습니다 (여기에는 전체보기가 있습니다 : iuqerfsodp9ifjaposdfjhgosurijfaewrwergwea.com), 바이러스는 지속적으로 해결됩니다. 다음으로 @MalvareTechBlog와 Darian Hass라는 동료가 동일한 주소 이름으로 사이트를 등록했습니다. 이로 인해 바이러스의 활동이 현저하게 감소했습니다.이 바이러스는 사이버 범죄자에 의한 바이러스 구성 요소의 순환 주소 변경으로 인해 곧 복구 될 수 있습니다.

주목을 끄는 것은 무엇입니까? "안티 바이러스"회사와 서구 언론이 제기 한 엄청난 과대 광고에도 불구하고 WannaCry의 실질적인 경제적 피해는 기대만큼 크지 않습니다. 300에서 600 달러에 이르는 감염된 PC 화면에서 나타나는 배너를 강요하면 공격자가 50 천 달러에 대해 "파악할 수있는"것으로 나타났습니다. 도난으로 인해 상당한 양의 것으로 보이지만 전 세계 거의 모든 컴퓨터에 감염되는 경우는 분명하지 않습니다.

이것은 사실 WannaCry를 시작한 사람들이 사용자로부터 자금을 빼앗기는 것보다 약간 다른 과제로 설정되었다는 것을 의미합니다. 서방이 북한과 완고하게 연결하는 해커 그룹에게는 너무 작습니다. 물론이 방법으로 김 3 세는 자신을 위해 새로운 서비스 재킷과 탄도 미사일 바퀴 달린 트랙터 용 보금 자리에 돈을 벌려고했다는 것을 확신하지 않는다면 ...

컴퓨터가 세계의 150 주에 퍼져 나 가면서 동시에 대기업, 부처 및 부서의 PC를 "노크"하려고 시도하는 것이 중요합니다. 어떤 곳에서는 이런 일들이 벌어지고 있다고 말합니다.이 배경에서 MS 윈도우 업데이트에 대한 사용자 요청 수가 크게 늘어났을뿐만 아니라 바이러스 백신 프로그램 다운로드 수와 키 구입 수가 크게 증가했습니다. 그들이 말한 것처럼 사이버 범죄자가 속임수를 쓰는 사용자에게 50 달러를 벌었다면 Microsoft는 바이러스 백신 옹호자들과 얼마나 많은 돈을 벌었습니까?이 정보는 공개되지 않았습니다. 어쩌면 사용자가 갑자기 누구보다 수익성이 높은지 궁금해했을 것입니다.

정보