무인 항공기 해킹을위한 천 달러

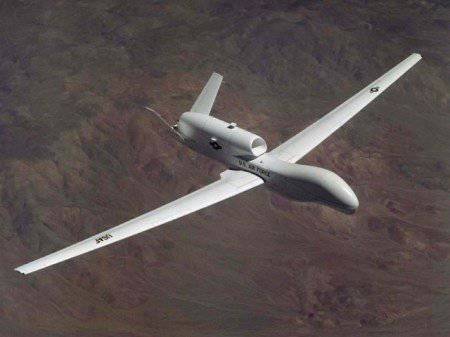

작년 12 월,이란은 언론 매체에 RQ-170 Sentinel 유형의 미국 무인 공중 차량의 성공적인 가로 채기를 알리는 보도 자료를 발표했습니다. 이 장치의 다른 버전들 중에서도 GPS 전자 장치의 신호를 익사시키고 그 전자 장치로 교체 한 특수 전자 장치의 사용에 관심이있는 장치가있었습니다. 이러한 행동의 결과로, UAV는 자동으로 글로벌 네비게이션 시스템에 의해 인도되어 귀국했습니다. 위성의 진실한 신호가 거짓으로 익사 한 이래로 RQ-170은이란 비행장에 앉아서 "집"으로 간주했습니다. 그러나 이것은 매우 그럴듯하지만 버전 일뿐입니다. 이 차단 방법에 대한 첫 번째 보고서는 보도 자료 발간 직후에 접수되었으며, 차단 작업에 직접 관련되어 있다고 추정되는이란 엔지니어를 언급하여 작성되었습니다.

작년 12 월,이란은 언론 매체에 RQ-170 Sentinel 유형의 미국 무인 공중 차량의 성공적인 가로 채기를 알리는 보도 자료를 발표했습니다. 이 장치의 다른 버전들 중에서도 GPS 전자 장치의 신호를 익사시키고 그 전자 장치로 교체 한 특수 전자 장치의 사용에 관심이있는 장치가있었습니다. 이러한 행동의 결과로, UAV는 자동으로 글로벌 네비게이션 시스템에 의해 인도되어 귀국했습니다. 위성의 진실한 신호가 거짓으로 익사 한 이래로 RQ-170은이란 비행장에 앉아서 "집"으로 간주했습니다. 그러나 이것은 매우 그럴듯하지만 버전 일뿐입니다. 이 차단 방법에 대한 첫 번째 보고서는 보도 자료 발간 직후에 접수되었으며, 차단 작업에 직접 관련되어 있다고 추정되는이란 엔지니어를 언급하여 작성되었습니다.올해 7 월 초에 새로운 정보가 미국에서 왔는데, 어느 정도까지는 위의 설명 된 차단 방법의 가능성에 대한 증거로 간주 될 수 있습니다. 몇 년 전, 미군은 그러한 사건들을 추측했습니다. 이 점에서, 모든 참가자를위한 콘테스트가 열렸습니다. 천 달러의 상금을 받기 위해, 열광자는 어떻게 든 무인의 공중 차량의 통제 시스템을 해킹하고, 그것을 의지에 종속시켜야했다. 첫 번째 과제는 텍사스 대학교의 직원들과 대처했습니다. 토드 험프리즈 (Todd Humphreese)가 이끄는 과학자 그룹의 공격은 다양한 작업을 위해 대학에서 사용하는 무인 헬리콥터를 받았다.

차단 기술은 "스푸핑"(스푸핑-기만에서)이라고 불렀습니다. 이 방법의 핵심은 특수 송신기가 드론에 공급되는 특수 구성의 무선 신호를 생성한다는 사실에 있습니다. 이 신호의 매개변수는 GPS 위성에서 방출되는 신호의 특성과 완전히 유사합니다. 신호의 차이점은 스푸퍼 장치가 UAV 네비게이터에 의해 잘못된 좌표 결정을 유발한다는 사실에 있습니다. 따라서 장치는 자신이 어디에 있는지 정확히 이해하지 못합니다. 이 기술을 적용할 수 있는 많은 가능성이 있습니다. 예를 들어 전자제품의 경우 무인 비행기 자동으로 비행장으로 돌아갈 수 있는 기능이 있으면 제어 포스트의 신호를 방해하고 수정된 GPS 신호를 "슬립"할 수 있습니다. 이러한 작업의 결과로 장치는 "길을 잃고"비행장에 착륙하며 좌표는 반환 프로그램에 포함 된 좌표와 일치합니다. 확인되지 않은 정보에 따르면 이란인들이 센티넬을 가로채는 데 사용한 방법이 바로 이 방법이었습니다.

텍사스 대학 (University of Texas)에서 GPS 스푸퍼 (Spoofer)라고 불리는 장치가 신호를 대체함으로써 무인 항공기의 자동 비행 과정에 영향을 미칠 수 있으며 심지어 사고를 유발할 수 있다고 주장됩니다. 후자의 경우, spoofer는 다른 지형을 가진 영역의 좌표에 해당하는 신호를 생성합니다. 장소의 전자지도, 장치가받는 좌표 및 UAV의 실제 구호의 불일치로 인해 눈 앞에있는 산을 쉽게 "간과"하고 충돌 할 수 있습니다. 그러나 새로운 장치의 다른 측면은 훨씬 더 흥미 롭습니다. 개발자들에 따르면, GPS- 스 푸퍼는 말 그대로 집에서 조립 될 수 있습니다. 이 제품에 사용 된 모든 전자 부품은 해당 매장에서 상업적으로 구입할 수 있습니다. Spoofer의 광범위한 배포에 대한 유일한 문제는 특정 소프트웨어입니다. 텍사스 대학교의 직원들은 비밀 유지를 위해 노력하고 있지만, 누출 가능성을 완전히 배제하는 것은 가치가 없습니다. 또한 험프리 스는 그러한 장치를 만드는 것이 적절한 기술과 능력을 가진 사람들에게는 매우 복잡하고 접근하기 어려운 것이 아니라고 믿습니다.

프로그램 작성에 필요한 전자 부품과 재능이 있다면 거의 모든 사람이 GPS 신호를 대체 할 자체 장치를 만들 수 있습니다. 우선, 그러한 기회는 시민 항법사에게 타격을 줄 수 있습니다. 일반 시민, 항공 회사 등 암호화되지 않은 GPS 신호를 사용하십시오. 따라서 항해자는 스풀러의 영향을 크게받습니다. 우리가 NATO 군대를 인수하면 신호 암호화를 지원하는 상당한 수의 항해 장치를 처분 할 수 있습니다. 이러한 장비는 이론적으로 스푸핑을 두려워하지 않습니다. 일어날 수있는 유일한 문제는 "가로 채기"장치의 신호가 너무 강해서 네비게이터가 위성에서 정보를 수신 할 수 없게된다는 것입니다. 그러나 단순한 전자 전쟁 수단은 이러한 작업에 대처할 수 있습니다. 원치 않는 신호를 방해하기 만하면 소음 이외의 것을 방송 할 필요가 전혀 없기 때문입니다. 그럼에도 불구하고 특수 장비에 대해 스푸핑을 사용할 확률도 존재합니다. 사람이 신호 암호화 시스템을 만든 경우 다른 사람이 신호 암호화 시스템을 해킹 할 수 있습니다. 따라서 GPS- 스 푸퍼의 소프트웨어를 다시 프로그래밍하고 적절한 상태로 가져올 수 있으며 그 후에 장치는 다양한 "대상"에서 작동 할 수 있습니다.

몇 차례의 시험 도청 결과에 따르면 펜타곤위원회는 텍사스 대학에서 창안 된 시스템이 매우 중요하다고 결론 지었다. 과학자 그룹이 천 달러의 상금을 받았다. 물론, 이것은 그녀를 위해 큰 발견을하는 데 큰 금액이 아닙니다. 동시에 작업 세트를 성공적으로 해결하면 T. Humphreese 팀이 훨씬 더 큰 예산으로 새로운 연구 주문을받을 수 있습니다. 분명히 텍사스 과학자들은 실제로 잘 작동해야합니다. 미군은 2009 이후 무인 항공기의 제어 채널을 포함한 무선 통신 채널의 보안 강화를 목적으로 한 번에 여러 프로젝트를 진행 해왔다. 이러한 작업의 전개를위한 자극은 이라크 전쟁의 경험이었습니다. 2009에서, 이라크 무장 세력은 미국 UAV에서 오는 비디오 신호를 약 1 년 동안 수신하고 보았습니다. 이를 위해 위성 튜너, 위성 접시 및 "위성 낚시"프로그램이있는 컴퓨터 만 특별한 수단이 필요하지 않았습니다. 소프트웨어를 포함하여 신호 차단을위한 전체 장비 세트는 1,000 달러 미만의 비용이 든다.

신호의 차단 사실이 밝혀 지자 미국인들은 UAV의 통신 시스템을 수정했습니다. 이제 RQ-1 Predator, RQ-9 Reaper 및 모든 새로운 UAV는 암호화 된 데이터 전송 채널을 사용합니다. 12 월 RQ-170 Sentinel 사건은 보안 연구를 촉진 시켰습니다. 2015에서 미국 정부는 비상 서비스 및 보안 조직에서 무인 차량의 작동을 허용하려고합니다. 분명히 UAV의이 새로운 활동 분야는 악의적 인 의도로 다양한 대중의 주목을 끌 것입니다. 따라서 신호 암호화 및 차단에 대한 보호 작업이 활성화되어 논리적 인 결론을 가져야합니다.

해당 사이트의 자료 :

http://bbc.co.uk/

http://inosmi.ru/

http://lenta.ru/

정보